IT-Sicherheit

Ihr Schutz gegen Cyberkriminalität

Bedrohungslage

Die Ziele von cyberkriminellen Akteuren sind äußerst vielfältig. Neben finanzstarken Unternehmen standen auch Einrichtungen und Institutionen mit hoher Öffentlichwirksamkeit im Fokus. Aber auch leicht verwundbare kleine und mittelständische Unternehmen waren aufgrund opportunistischen Vorgehens der Täter stark betroffen.

Auch im Jahr 2023 blieb die Bedrohung durch Malware bestehen. Malware jeder Art, insbesondere sogenannte Loader bzw. Dropper und Info-Stealer, wurden zunehmend mit einer Vielzahl an Funktionalitäten programmiert und nicht nur für einen spezifischen Zweck eingesetzt. Ein Trend in Richtung Multifunktionalität von Malware-Familien ist erkennbar. Ihre Fähigkeit zum Nachladen weiterer Schadsoftware macht sie zu einer wichtigen Komponente bei besonders schwerwiegenden Angriffen mit anschließenden Verschlüsselungen.

Ransomware-Angriffe stellen bereits seit Jahren die primäre Bedrohung im Bereich der Cyberkriminalität dar. Ein besonders hohes Schadenspotenzial haben dabei Angriffe mittels Verschlüsselungstrojanern, die sich primär gegen Unternehmen, Institutionen oder die öffentliche Verwaltung richten und in den betroffenen Systemen teilweise ganze Server verschlüsseln.

Ransomware verschlüsselt die Dateien eines Benutzers und fordert ein Lösegeld, um den Zugang zu diesen Dateien wiederherzustellen.

Diese Art von Malware stellt eine erhebliche Bedrohung dar, da sie sensible Daten unzugänglich macht.

Gemäß einer für das Jahr 2023 bei den Landeskriminalämtern und dem Bundeskriminalamt durchgeführten Fallerhebung haben bundesweit über 800 Unternehmen und Institutionen Ransomware-Fälle zur Anzeige gebracht. Bei diesen Angriffen wurden über 70 unterschiedliche Ransomware-Varianten identifiziert.

Quelle: Bundeskriminalamt | Bundeslagebild | Cybercrime 2023

Unsere maßgeschneiderten Sicherheitslösungen

schützen Ihr Unternehmen rund um die Uhr.

Vereinbaren Sie jetzt Ihren Termin für ein kostenloses Erstgespräch!

Telefon: 0351 202 89 20 | E-Mail: vertrieb@topclick.de

oder nutzen Sie unser Kontaktformular

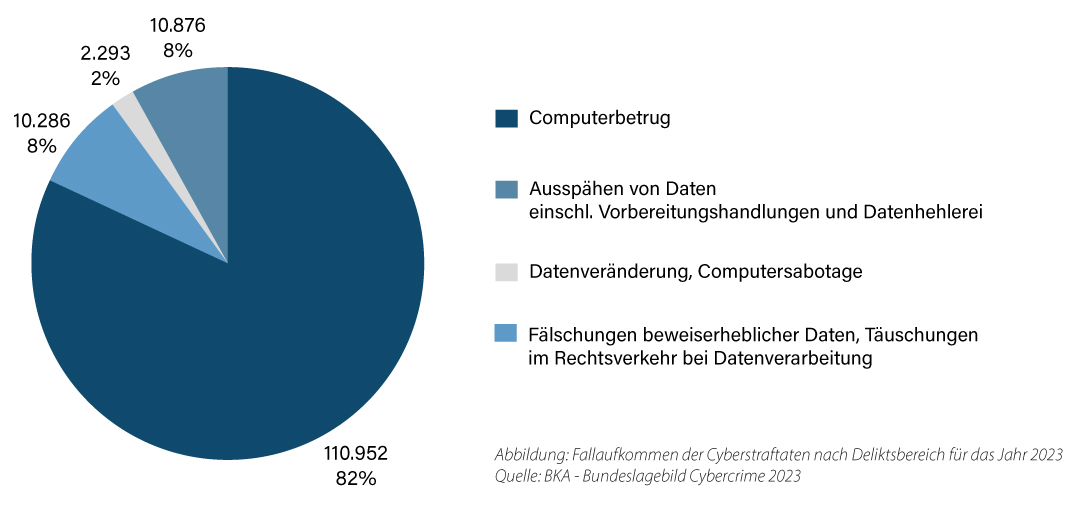

In der Polizeikriminalstatistik werden die cyberspezifischen Delikte in einem Summenschlüssel „Cybercrime“ zusammengefasst. Einzeldelikte wie die Fälschung beweiserheblicher Daten, die Datenveränderung/Computersabotage oder das Ausspähen von Daten/Datenhehlerei weisen einen Rückgang im Vergleich zum Vorjahr auf. Beim Computerbetrug, der den größten Anteil an den cyberspezifischen Delikten ausmacht, ist jedoch ein Anstieg zu verzeichnen.

Quelle: Bundeskriminalamt | Bundeslagebild | Cybercrime 2023

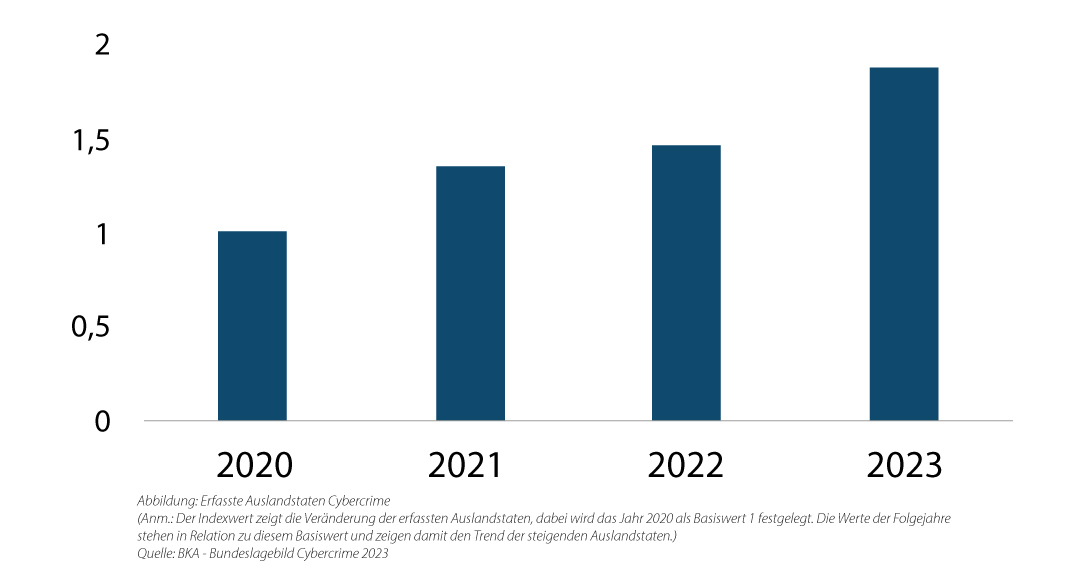

Im Gegensatz zur Inlands-Polizeikriminalstatistik sind die erfassten Cybercrime-Delikte bei Auslandstaten um ca. 28% angestiegen. Dabei handelt es sich um Sachverhalte, bei denen zwar Schäden in Deutschland verursacht werden, aber der Aufenthaltsort des Täters im Ausland liegt oder unbekannt ist. Seit Beginn der separaten Erfassung dieser Auslandsdaten zeigt sich hier ein fortlaufender Anstieg.

Quelle: Bundeskriminalamt | Bundeslagebild | Cybercrime 2023

Fazit

Die polizeiliche Datenbasis, aber auch die Feststellungen einzelner IT-Security-Dienstleister, zeigen für 2023 eine erneut steigende Tendenz bei Cyberangriffen sowohl in quantitativer als auch in qualitativer Hinsicht. Diese Entwicklung schlägt sich auch in erneut hohen Schadenssummen nieder, die durch Cybercrime verursacht werden. Die vom Bitkom e.V. 2023 erhobenen Gesamtschäden (analoger und digitaler Diebstahl, Industriespionage oder Sabotage) für Unternehmen in Deutschland betragen 205,9 Mrd. Euro.

Von diesen Gesamtschäden führt Bitkom e.V. fast drei Viertel (72% / 148,2 Mrd. Euro) auf Cyberattacken zurück. Die explizit ausgewiesenen Schäden durch Erpressung mit gestohlenen oder verschlüsselten Daten belaufen sich auf 16,1 Mrd. Euro, was einem Anstieg von 50,5% entspricht.

Quelle: Bundeskriminalamt | Bundeslagebild | Cybercrime 2023

Jetzt ist die Zeit zu handeln!

In einer Zeit, in der Cyberkriminalität stetig zunimmt und immer raffiniertere Methoden eingesetzt werden, ist es unerlässlich, Ihre IT-Sicherheitsstrategien zu überdenken und zu stärken.

Im Gegensatz zu einem klassischen IT-Dienstleister bieten wir mit unserem Service eine kontinuierliche Betreuung der IT und können diese bei Bedarf ohne Probleme ausbauen.

Wir bieten Ihnen maßgeschneiderte Lösungen, um Ihre IT-Infrastruktur umfassend zu schützen und zu optimieren.

Prävention statt Reaktion

Durch kontinuierliche Überwachung und schnelle Reaktion minimieren wir Risiken und schützen Ihr Unternehmen proaktiv vor Bedrohungen.

Starke Lösungen

Unsere Lösungen sind flexibel und skalierbar, um den wachsenden Anforderungen Ihres Unternehmens gerecht zu werden.

Datensicherung

Regelmäßige Backups und umfassende Wiederherstellungspläne gewährleisten, dass Ihre Daten sicher und zugänglich bleiben.

Entlastung für Ihr Team

Wir schonen Ihre internen Ressourcen, indem wir Ihre IT-Sicherheitsaufgaben an unsere hochqualifizierten IT-Spezialisten auslagern.

Sicherheit rund um die Uhr

Wir bieten kontinuierliche Überwachung und schnelle Maßnahmen bei Bedrohungen, um Ihre IT-Infrastruktur rund um die Uhr zu schützen.

Ihre Vorteile auf einen Blick

- Kostenoptimierung mit kalkulierbarem monatlichem Festpreis

- Störungsfreier Tagesablauf durch Betreuung im Hintergrund

- Volle Transparenz durch automatisierte permanente Protokollierung

- Rechtzeitiges Erkennen von Fehlern, Gefahren und Risiken

Handeln Sie jetzt!

Angesichts der ständig wachsenden Bedrohungen durch Cyberkriminalität ist es unerlässlich, Ihre Sicherheitsstrategien zu stärken.

Vereinbaren Sie jetzt Ihren Termin:

Telefon: 0351 202 89 20 | E-Mail: vertrieb@topclick.de

oder nutzen Sie unser Kontaktformular

Absolute Sicherheit kann natürlich keiner gewährleisten.

Wir bieten Ihnen jedoch ein speziell auf Ihre Bedürfnisse abgestimmtes Schutzpaket an.

Dieses Paket ist darauf ausgelegt, das Risiko externer Bedrohungen so weit wie möglich zu reduzieren, indem es umfassende Schutzmaßnahmen und präventive Strategien umfasst. Während Sie sich auf die Kernbereiche Ihres Geschäfts fokussieren, übernehmen wir die Aufgabe, die Sicherheit und Integrität Ihrer Systeme und Daten zu gewährleisten.

Datensicherung

Ein Stromausfall, Virenbefall, Malware, Verschlüsselungstrojaner, Hackerangriffe oder ein Hardware-Ausfall können zu einem vollständigen Datenverlust führen. Um dies zu verhindern, erstellen wir für Sie regelmäßig Backups zu den gewünschten Zeiten und an spezifisch sicheren Orten. Durch permanente Überwachung, Optimierung und Überprüfung der Wiederherstellbarkeit bieten wir zusätzliche Sicherheit.

Zusätzlich schützen wir Sie vor neuartigen Bedrohungen durch:

- Ergänzende Malware-Checks

- Auswertung von Anzeichen auf Verschlüsselungen

- Überwachung verdächtiger Veränderungen im Dateisystem

Server- und Client-Management |

Netzwerkmanagement

Externe Bedrohungen durch Hackerangriffe sind für viele Unternehmen eine alltägliche Herausforderung. Häufig werden dabei zahlreiche Sicherheitslücken ausgenutzt.

Um dem entgegenzuwirken, führen wir regelmäßig Sicherheits-Scans zu einem von Ihnen festgelegten Zeitpunkt durch.

Entdeckte Schwachstellen beheben wir durch Aktualisierungen des Betriebssystems, Updates der betroffenen Software oder, falls nötig, durch den Austausch von Hardware. Eine geringere Angriffsfläche erschwert es externen Angreifern, die Kontrolle über Ihre Systeme zu erlangen.

Netzwerksicherheit

Um Ihre kritische IT-Infrastruktur optimal zu schützen, empfehlen wir den Einsatz unserer leistungsstarken Firewall. Diese verhindert ungewollte Datenübertragungen und erkennt verdächtige Verbindungen sowie Angriffe. Sie bietet zusätzlichen Schutz vor Hackern, Viren, Spyware und Malware. Selbstverständlich wird die Firewall von uns konfiguriert und aktiv betreut.

Proaktive Systemüberwachung

Um potenzielle Hardwareausfälle oder Störungen frühzeitig zu erkennen, nutzen wir eine aktive Überwachung durch Sensoren. Diese arbeiten unsichtbar im Hintergrund und liefern uns rund um die Uhr aktuelle Informationen über den Zustand Ihrer Hardware.

So können wir beispielsweise frühzeitig auf einen bevorstehenden Festplattenausfall reagieren oder anhand von Statistiken eine ungewöhnlich hohe Auslastung bestimmter Systeme feststellen. Auch Anzeichen für möglichen Fremdzugriff von außen werden auf diese Weise erfasst.